En este artículo explicaremos de forma sencilla de como evitar spoofing, el phishing y el spam

La suplantación de identidad no es algo nuevo; el intento de hacerse pasar por otra persona para sacar provecho de alguna manera es algo que siempre ha estado presente.

En la era de la comunicación, como no podía ser de otra manera, también existe y se conoce con el nombre de spoofing, un anglicismo que podríamos traducir como burla o pantomima.

El phishing es una técnica utilizada por los estafadores para obtener información personal.

Los estafadores envían un email fingiendo ser una organización de confianza, esto con el fin de robarnos datos confidenciales como la información bancaria, datos de acceso a cuentas, etc.

Gracias a estos datos, los estafadores pueden, por ejemplo, realizar transferencias bancarias a sus cuentas o conectarse a un sitio para enviar spam.

Pues para evitar que estos estafadores se hagan pasar por ti utilizando el mismo nombre de dominio, existen soluciones. Aquí es donde entran en juego los protocolos de autenticación SPF, DKIM y DMARC. En este artículo, vamos a explicar detenidamente qué son y cómo configurarlos para hacer tus envíos más seguros.

¿Qué son el SPF, DKIM y DMARC?

¿Qué es el SPF?

El SPF (Sender Policy Framework), es un estándar de autenticación que vincula un nombre de dominio a una dirección de correo electrónico. Consiste en definir cuál es el remitente (o remitentes) autorizado para enviar emails con un dominio determinado. De este modo, los clientes de correo pueden comprobar que el email entrante procede de un host autorizado por el administrador del dominio desde el que se envía.

¿Qué es el DKIM?

El DKIM (DomainKeys Identified Mail), es un protocolo de autenticación que vincula un nombre de dominio a un mensaje. El protocolo te permite firmar tu email con tu nombre de dominio. El objetivo de DKIM no es solo demostrar que el nombre de dominio no ha sido usurpado, sino también que el mensaje no se ha alterado durante el envío.

¿Qué es DMARC?

El DMARC (Domain-based Message Authentication, Reporting and Conformance), es un estándar de autenticación que complementa a SPF y DKIM para combatir más eficazmente el phishing y otras prácticas de spamming.

Permite a los propietarios de dominio indicar a los ISP (proveedores de servicios de Internet) y a los clientes de email qué hacer cuando un mensaje firmado de su dominio no está formalmente identificado por un estándar SPF o DKIM.

En resumen

- SPF ayuda a los servidores a verificar que los mensajes que parecen proceder de un dominio concreto se envían desde servidores autorizados por el propietario de ese dominio.

- DKIM añade una firma digital a cada mensaje, lo que permite a los servidores de recepción verificar que los mensajes no son falsos ni se han editado durante el envío.

- DMARC autentica los mensajes con SPF y DKIM, y gestiona los mensajes recibidos sospechosos.

¿Por qué deberías utilizar los protocolos SPF, DKIM y DMARC?

La razón es muy simple: estos son los principales protocolos para verificar la identidad de los remitentes.

Esta es una de las formas más efectivas de evitar que estafadores se hagan pasar por un remitente legítimo cuya identidad podrían suplantar utilizando el mismo nombre de dominio.

Pero esta no es la única ventaja. De hecho, la implementación de estos protocolos mejora la entregabilidad de los emails enviados.

Gracias a estos protocolos, tus correos podrán ser identificados por los ISP (Proveedores de Servicios de Internet) y los clientes de email de tus destinatarios, lo que mejora la posibilidad de que estos lleguen a la bandeja de entrada de tus contactos y no a la carpeta «Spam» o «Correo no deseado».

Estos protocolos se han convertido en estándares para el email. Un mensaje enviado sin SPF y/o DKIM puede ser considerado sospechoso por algunas herramientas de análisis de email.

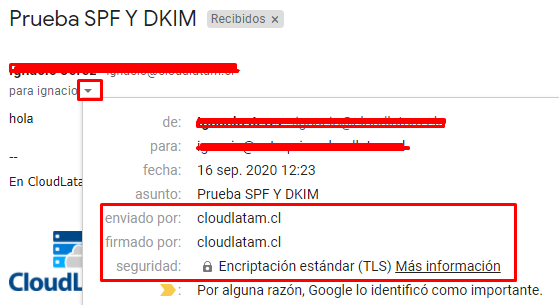

Comprobar si un mensaje se ha autenticado

Nota: El hecho de que un mensaje no se haya autenticado no implica necesariamente que sea spam. La autenticación no siempre funciona con los mensajes que envían las organizaciones a grupos grandes (los de listas de distribución, por ejemplo).Comprobar los mensajes de Gmail

- Abre Gmail en el ordenador.

- Abre un correo.

- Debajo del nombre del remitente, haz clic en la flecha hacia abajo

.

Si el mensaje se ha autenticado, verás lo siguiente:

- la cabecera “enviado por” con el nombre del dominio (google.com, por ejemplo),

- la cabecera “firmado por” con el dominio remitente.

Un signo de interrogación al lado del nombre del remitente indica que el mensaje no se ha autenticado. Si ves este signo, sé prudente a la hora de responder al mensaje o de descargar los archivos adjuntos.Comprobar mensajes en otro cliente de correo (como Outlook o Apple Mail)

Si consultas tu correo en otro cliente, fíjate en las cabeceras de los mensajes.

- Abre un mensaje de correo electrónico.

- Busca la cabecera “Resultados de autenticación” o “Authentication-Results”.

- Si el mensaje se ha autenticado con SPF/DKIM, verás la confirmación “spf=pass” o “dkim=pass”.

Antes de configurar DMARC

Configura SPF y DKIM en tu dominio

Para poder usar DMARC en tu dominio, primero tienes que activar el marco de políticas del remitente (SPF) y DomainKeys Identified Mail (DKIM). Cuando se utiliza una política de DMARC en un dominio, los servidores que reciben los mensajes enviados desde ese dominio los autentican mediante SPF y DKIM.

Importante:

- SPF, DKIM y DMARC funcionan a nivel de dominio. Es decir, si gestionas más de un dominio, tendrás que habilitar SPF, DKIM y DMARC en cada uno de ellos.

- Una vez configurados SPF y DKIM, espera 48 horas antes de configurar DMARC.

Para configurar SPF y DKIM en tu dominio, sigue los pasos que se indican en estos artículos:

- Asegurar la entrega de correo y evitar el spoofing (SPF)

- Configurar DKIM para prevenir el spoofing de correo electrónico

Opciones de la política de DMARC

La política de DMARC recomienda al servidor de correo que recibe los mensajes lo que debe hacer cuando el mensaje de tu dominio no supere la autenticación de DMARC.

Cuando empieces a utilizar DMARC, te recomendamos que apliques una política cuyo valor de adopción de medidas sea none (nada). A medida que aprendas cómo los servidores que reciben los mensajes autentican los mensajes de tu dominio, ve actualizando la política. Con el tiempo, cambia el valor de la política de recepción a quarantine (poner en cuarentena) y, por último, a reject (rechazar).

| Política de adopción de medidas | Acción recomendada para el mensaje | Más información |

| none | No se realiza ninguna acción en los mensajes que no superan las comprobaciones de DMARC del servidor que recibe el mensaje. Los mensajes se entregan normalmente al destinatario. | Te recomendamos que utilices esta opción cuando configures DMARC por primera vez para que los mensajes de tu dominio se entreguen con normalidad. Durante el periodo en que el valor de tu política sea none, revisa los informes de DMARC periódicamente para saber cómo se autentica y envía tu correo.Los informes de DMARC que recibes incluyen detalles sobre los mensajes que no se pueden autenticar con SPF ni con DKIM. Si se envía una gran cantidad de mensajes de tu dominio a la carpeta de spam, revisa la configuración de SPF y DKIM. Más información sobre cómo solucionar problemas de DMARCEn la política, no selecciones las opciones de adopción de medidas quarantine o reject hasta que sepas qué cantidad de mensajes no se autentican en los servidores que reciben los mensajes y cuáles son. |

| quarantine | Los mensajes que el servidor de destino no ha autenticado con DMARC se envían a la carpeta de spam del destinatario. | Con esta opción sigues recibiendo informes de DMARC. |

| reject | Los mensajes que el servidor de destino no ha autenticado con DMARC se rechazan y nunca llegan a entregarse al destinatario. El servidor de recepción suele enviar un mensaje de rebote al remitente. | Recomendamos reject como opción permanente y definitiva para todas las políticas de DMARC.Con esta opción sigues recibiendo informes de DMARC.Elige esta opción para tu política cuando veas en los informes de DMARC que todos los mensajes válidos se autentican y se entregan con normalidad. Si rechazas los mensajes no autenticados, podrás evitar el spam, el spoofing y el phishing. |

En Cloudlatam nos preocupamos para así evitar el spoofing, el phishing y el spam y así hacer su navegación mucho más segura y además mantenerte informado de todas las actualizaciones de los productos visita nuestros tips acá